VMware Sanal Makinelere TPM 2.0 Ekleme (vTPM Kurulumu)

VMware Ortamında Fiziksel TPM Olmadan Sanal TPM 2.0 Nasıl Eklenir?

Modern güvenlik gereksinimleri doğrultusunda birçok işletim sistemi ve uygulama, TPM 2.0 (Trusted Platform Module) desteğini zorunlu hale getirmiştir. Fiziksel sunucularda TPM bulunmaması, VMware ortamlarında sanal makinelerin bu gereksinimi karşılayamayacağı anlamına gelmez.

Bu makalede, VMware vCenter altyapısında çalışan sanal makinelere TPM 2.0 (vTPM) ekleme işlemi, doğru Key Provider seçimi ile adım adım anlatılmaktadır.

⚠️ BitLocker, Credential Guard, VBS, Secure Boot gibi TPM gerektiren tüm senaryolar için geçerlidir.

TPM Türleri: Fiziksel TPM vs Sanal TPM (vTPM)

| Tür | Açıklama |

|---|---|

| Fiziksel TPM | Sunucu donanımı üzerinde bulunur, BIOS/UEFI’den yönetilir |

| Sanal TPM (vTPM) | vCenter tarafından sanal makineye sağlanan TPM 2.0 |

Önemli nokta:

vTPM kullanımı için fiziksel sunucuda TPM bulunması zorunlu değildir.

Ön Koşullar

TPM ekleme işlemine başlamadan önce aşağıdaki koşullar sağlanmalıdır:

-

vCenter Server (7.x veya 8.x)

-

ESXi 7.x veya 8.x

-

Sanal makine Power Off durumda olmalı

-

VM Firmware: EFI

-

Secure Boot aktif

En Sık Yapılan Hata: Yanlış Key Provider Seçimi

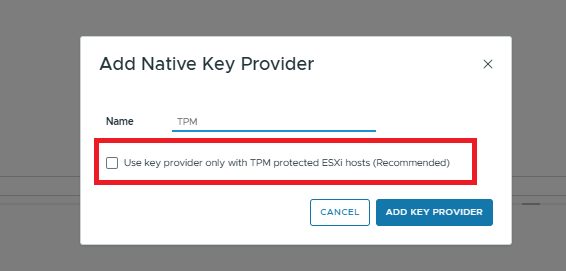

VMware ortamında vTPM çalışabilmesi için Key Provider gereklidir. Ancak Native Key Provider oluşturulurken yapılan kritik bir seçim, işlemin başarısız olmasına neden olur.

Native Key Provider Seçenekleri

| Seçenek | Fiziksel TPM Gerekir mi? |

|---|---|

| Use key provider only with TPM protected ESXi hosts | ❌ Evet |

| Bu seçenek işaretlenmezse | ✅ Hayır |

❗ Fiziksel sunucularda TPM yoksa bu kutu kesinlikle işaretlenmemelidir.

Adım Adım VMware Sanal Makineye TPM 2.0 Ekleme

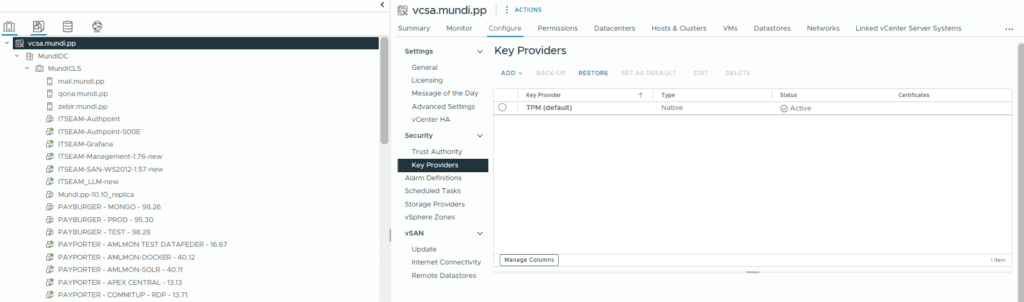

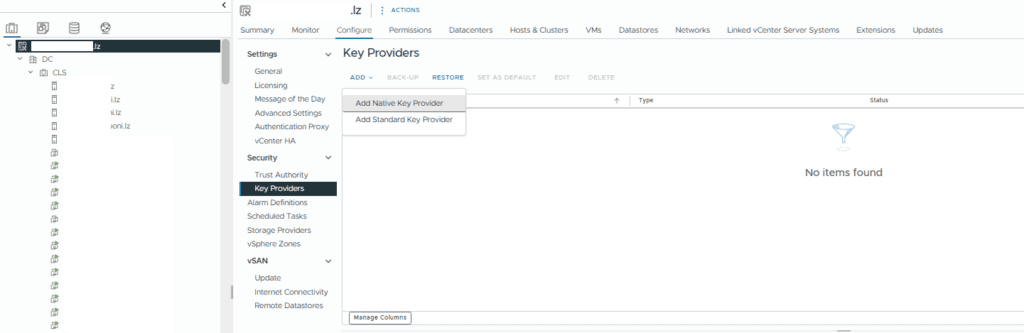

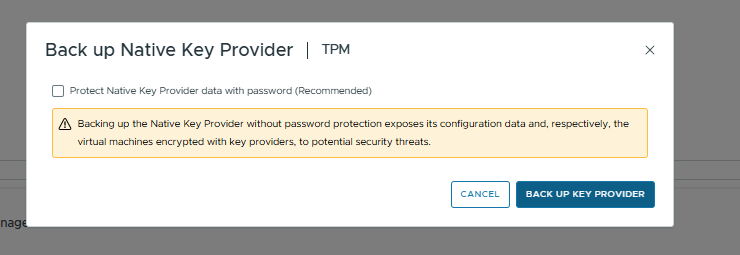

1. Native Key Provider Oluşturma (Doğru Yöntem)

-

vCenter Server objesini seçin

-

Configure → Security → Key Providers

-

Add → Add Native Key Provider

-

“Use key provider only with TPM protected ESXi hosts”

❌ İŞARETLEMEYİN -

Key Provider’a bir isim verin

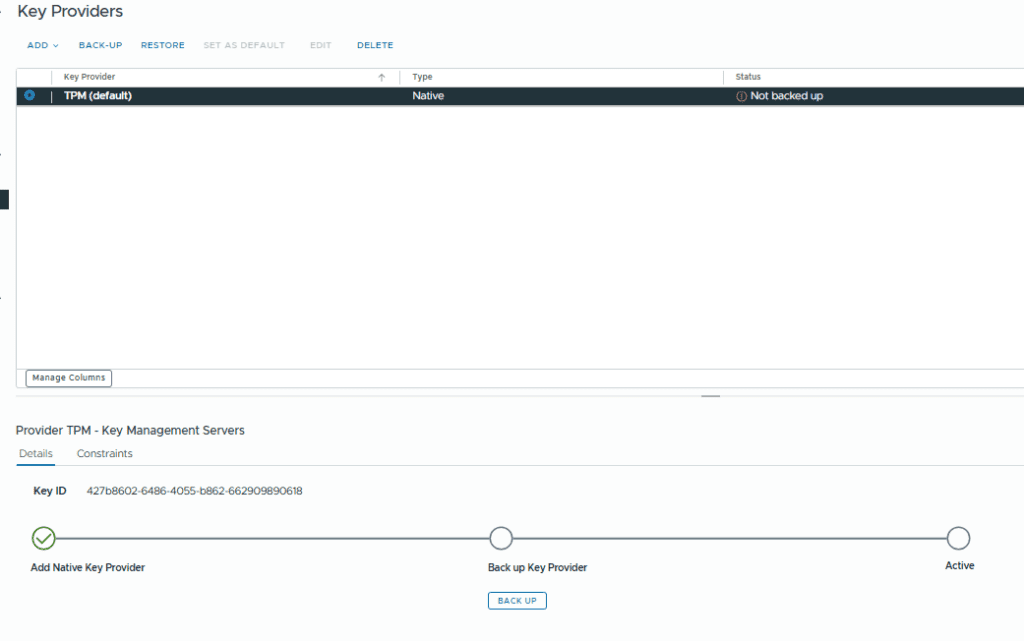

-

Oluşturma tamamlandıktan sonra Backup alın

-

Key Provider’ı Default olarak işaretleyin

🔐 Backup (.p12) dosyası güvenli bir yerde saklanmalıdır.

Kaybolması durumunda vTPM kullanılan VM’ler açılamaz.

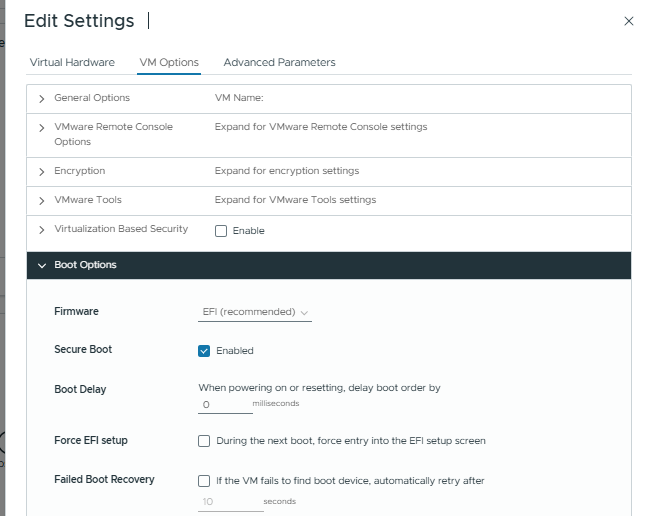

2. Sanal Makinede EFI ve Secure Boot Kontrolü

-

VM → Edit Settings

-

VM Options → Boot Options

-

Firmware: EFI

-

Secure Boot: Enabled

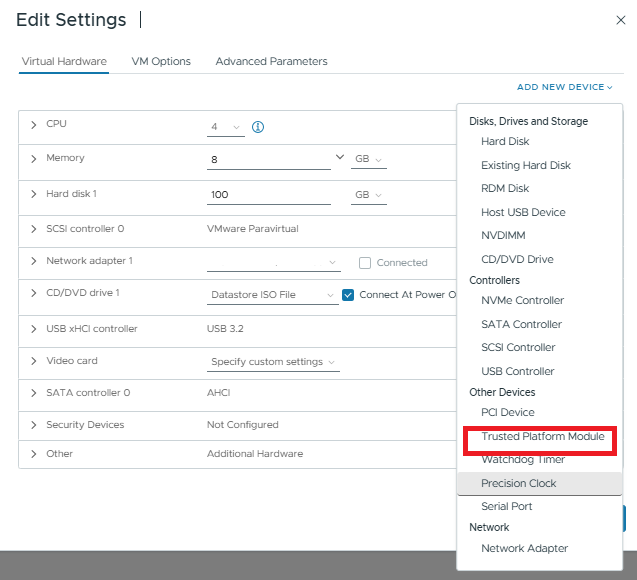

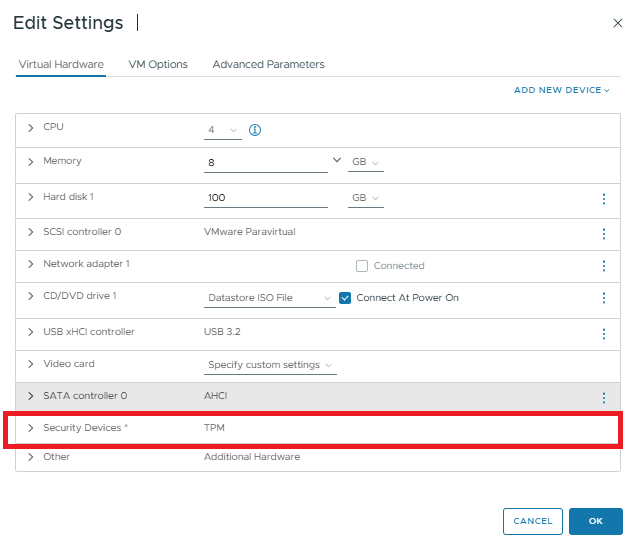

3. Sanal Makineye TPM 2.0 (vTPM) Ekleme

-

VM Power Off

-

Edit Settings

-

Add New Device

-

Trusted Platform Module

-

OK

Bu aşamada işlem hatasız şekilde kaydedilmelidir.

4. TPM Doğrulama (Guest OS İçinde)

Sanal makine açıldıktan sonra işletim sistemi içinde:

Beklenen durum:

-

Manufacturer: VMware

-

Specification Version: 2.0

-

Status: The TPM is ready for use

Karşılaşılan Hatalar ve Anlamları

“TPM2 device is required”

-

Fiziksel TPM gerektiren Key Provider seçilmiştir

-

Çözüm: Key Provider’ı Non-TPM Native olarak yeniden oluşturmak

“RuntimeFault.summary”

-

Daha önce yarım kalan TPM / encryption denemesi vardır

-

TPM kaldırılıp yeniden eklenmelidir

Güvenlik ve Denetim Notları

-

Registry veya ISO modifikasyonu ile TPM bypass önerilmez

-

Native Key Provider + vTPM:

-

VMware tarafından desteklidir

-

Denetimlerde sorun oluşturmaz

-

ESXi reboot gerektirmez

-

-

Domain Controller dahil tüm sunucular için güvenle kullanılabilir

Sonuç

VMware ortamında fiziksel sunucularda TPM bulunmasa bile, doğru Native Key Provider yapılandırması ile sanal makinelere TPM 2.0 (vTPM) eklemek mümkündür.

Özetle:

-

Fiziksel TPM şart değildir

-

Doğru Key Provider seçimi kritiktir

-

vTPM, kurumsal ve destekli bir çözümdür